সোশ্যাল মিডিয়া বা সামাজিক যোগাযোগ মাধ্যম হল এক ধরনের প্রযুক্তি যা ভার্চুয়াল সম্প্রদায় এবং নেটওয়ার্কগুলির মাধ্যমে বিভিন্ন তথ্য, কর্মজীবনের বিভিন্ন তথ্য ও ধারণা, ব্যক্তি/প্রতিষ্ঠানের মত প্রকাশ ও বিভিন্ন তথ্য ভাগাভাগি(share) করতে সাহায্য করে। বর্তমান তথ্যপ্রযুক্তির অবাধ প্রবাহের যুগে সামাজিক যোগাযোগ মাধ্যম অপরিসীম গুরুত্ব বহন করে। সামাজিক যোগাযোগ মাধ্যমের সাইবার নিরাপত্তা যদি নমনীয় থাকে তাহলে সাইবার অপরাধীরা এর অপব্যবহার করে ব্যক্তি / প্রতিষ্ঠান এর অপূরণীয় ক্ষতিসাধন...

Read More

The Asia Pacific Computer Emergency Response Team (APCERT) today has successfully completed its annual drill to test the response capability of leading Computer Security Incident Response Teams (CSIRT) within the Asia Pacific economies. For the fifth time, APCERT involved the participation of members from the Organisation of the Islamic Cooperation – Computer Emergency Response Team (OIC-CERT) in this annual drill. The theme of this year’s...

Read More

Today Apple released iOS 11.2.6 for the iPhone, iPad and iPod touch. iOS 11.2.6 did not go through any beta tests before it was released to the public. iOS 11.3 is currently being tested by developers. What Is Included In The iOS 11.2.6 Update? Screenshot Credit: Amit Chowdhry iOS 11.2.6 Update iOS 11.2.6 is considered a minor point software update so Apple did not add any new...

Read More

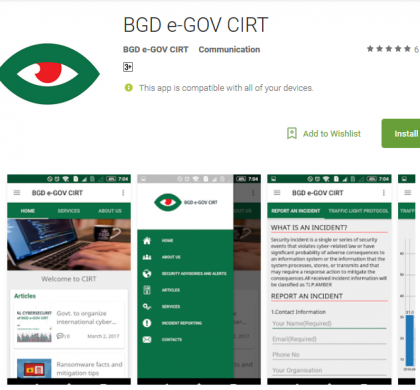

ডাউনলোড এর জন্য ভিসিট করুন www.cirt.gov.bd মোবাইল অ্যাপ্লিকেশনটির ডাউনলোড লিংক https://play.google.com/store/apps/details?id=com.cirt.axion.bdcirt (প্লে-ষ্টোরে গিয়ে BGD e-GOV CIRT লিখে সার্চ করলেও পাওয়া যাবে) অথবা, এই QR কোডটি স্ক্যান করুন – BGD e-GOV CIRT এর লক্ষ্য BGD e-GOV CIRT এর লক্ষ্য হলো বাংলাদেশের অভ্যন্তরে আইসিটি কর্মসূচী বিকাশ ও সম্প্রসারণের লক্ষ্যে সাইবার সিকিউরিটি বিষয়ক যেকোনো ব্যবস্থাপনায় (incident management) দক্ষতা প্রতিষ্ঠার মাধ্যমে সরকারের প্রচেষ্টাকে ফলপ্রসূ করা। সাইবার নিরাপত্তা প্রদানের প্রচেষ্টা...

Read More

EC Council and BGD e-GOV CIRT have recently signed a MoU, with a joint vision to provide ANSI Certified C|CISO certification to Bangladesh Government’s top security professionals across ministries, that are eligible for the course. The attendees of the course will range from business, police, military, paramilitary forces, telecom and other top government officials at leadership positions. Under the scope of the MoU, the courseware...

Read More

![Apple Releases Important iOS 11.2.6 Update for Special Character Bug [source: forbes]](https://www.cirt.gov.bd/wp-content/uploads/2018/02/https_2F2Fblogs-images.forbes.com2Famitchowdhry2Ffiles2F20182F022FiOS-11.2.6-Update-420x390.jpg)